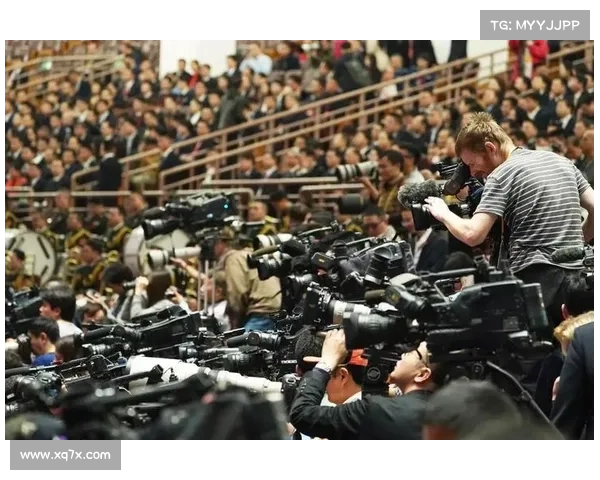

假冒 Google Authenticator 广告诱使用户在 GitHub 上下载恶意软件 媒体

谨防恶意广告诱骗用户下载谷歌认证器

重点总结

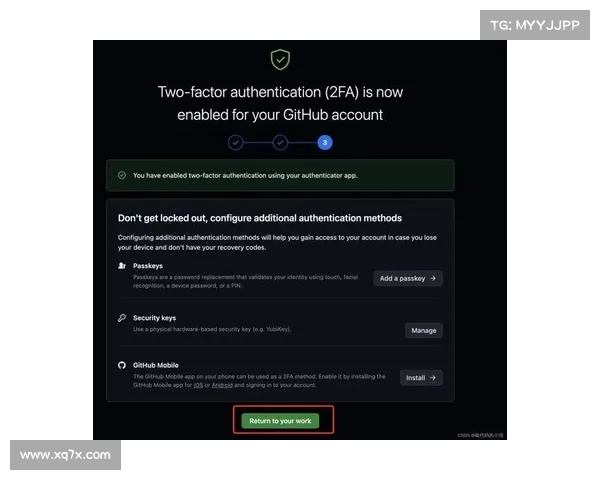

恶意广告:攻击者利用假广告诱导用户下载谷歌认证器,实际下载的是恶意软件。GitHub滥用:攻击者借助GitHub作为云资源上传恶意文件,规避传统安全屏障。加强安全防护:网络安全专家建议用户提高警惕,避免点击下载广告,直接访问官方资源。提升整体安全意识:企业应展开安全意识活动,并加强终端安全措施。近日,网络安全问题再次引发关注,攻击者利用假广告诱使用户下载广受欢迎的 谷歌认证器 多因素认证应用。结果却发现,这些用户下载的并非真实应用,而是来自一个 GitHub 网站 的恶意软件。

一元机场.cnMalwarebytes 的研究人员在 7月30日的一篇博客文章 中指出,将恶意文件托管在 GitHub 上使得攻击者能够使用一个被信任的云资源,这种方式不容易被传统手段封锁。

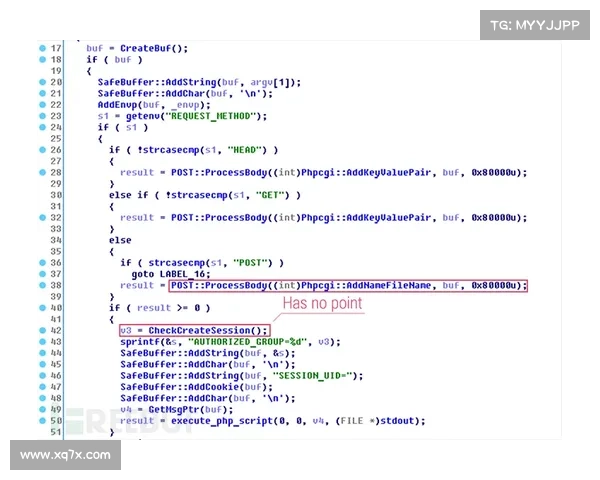

研究人员补充说,尽管 GitHub 已成为事实上的软件仓库,但并不是所有托管在上面的应用或脚本都是合法的。任何人都可以创建账户并上传文件,研究人员指出,攻击者正是利用了这一点,使用用户名 authegogle 创建了包含恶意文件 Authenticatorexe 的 authgg 仓库。

“值得注意的是,谷歌认证器是一个众所周知且受信任的多因素认证工具,因此在试图提升安全性时,潜在受害者却受到损害的情况令人感到讽刺。”研究人员表示。“我们建议用户避免点击下载任何软件的广告,而是直接访问官方仓库。”

Keeper Security 的网络安全专家安妮卡特勒表示,技术工具的快速发展,包括人工智能,显著增强了网络犯罪分子的战术与规模。卡特勒指出,人工智能使得恶意广告和深度伪造内容的制作变得极具说服力,导致数字空间充斥着恶意内容。

卡特勒补充道:“近期恶意广告看起来像是官方发布的,甚至得到了谷歌的验证,这些现象展示了威胁行为者日益复杂的方法。”这些犯罪分子通过创建大量账户和使用文本操控、伪装等技术来欺骗自动检测系统和人工审核人员,从而躲避检测。

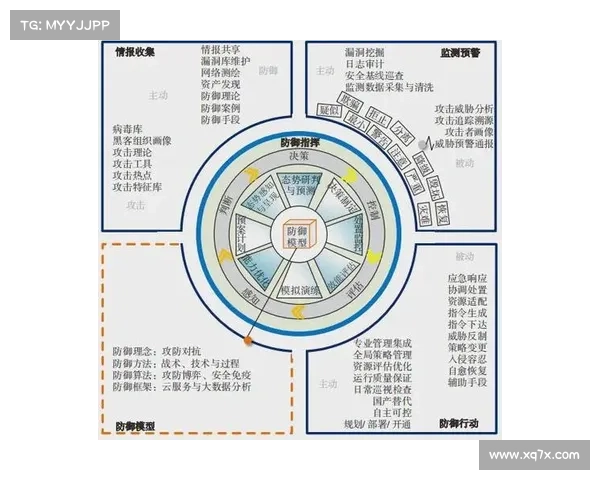

为了有效对抗这些威胁,网络安全团队必须采取多方位的应对策略,既要关注技术层面,也要考虑人文因素。增强安全意识的宣传活动和定期培训对于保持员工和用户对恶性广告的风险以及威胁行为者最新战术的了解至关重要。此外,团队还需采用增强的终端安全措施,包括更新的杀毒软件和强有力的终端保护平台。定期审计和政策更新也有助于确保合规性,并适应不断变化的威胁环境,卡特勒表示。

Qualys 威胁研究单位的网络威胁主管肯邓汉姆补充说,用户每天都被迫参与一场可怕的“真心话大冒险”,无从判断点击的内容是否真实。随着对手战术、技术和流程的成熟,辨别广告是否真实的难度越来越大,用户更容易受到网络钓鱼或恶意软件攻击的诱惑。

邓汉姆建议:“无论是员工还是消费者,都强烈建议不要越狱手机,只从官方市场下载应用,以最大限度降低被诈骗广告或应用欺骗的风险。”